平时在机房里忙活,修路由、调交换机,最常被同事问到的就是:“老张,防火墙到底是啥?咱们公司用哪种好啊?”今天借这个内部分享的机会,我不整那些高大上的术语,就用大白话、打比方的方式,跟大家聊聊防火墙的不同类型。保证看完你会想:“原来这么简单!”

想象一下,咱们公司的网络就像一栋大房子,外面的互联网是马路,员工电脑是家里人,黑客就是不请自来的小偷。防火墙呢?就是门口的保安!但保安也有好几种:有的只看身份证,有的还要查聊天记录,有的甚至能认出你背的包里藏了什么危险东西。选错保安,后果可严重——轻则数据泄露,重则整个系统瘫痪。咱们公司这几年业务扩展快,混合办公、云服务都用上了,防火墙可不能马虎。

别担心,我今天就带大家从最基础的包过滤,一路聊到最先进的下一代防火墙。中间还会插几张图,让你一看就明白。走起!

先说说防火墙到底干嘛的?

简单说,防火墙就是网络里的“交通警察+安检员”。它坐在网络的出入口,盯着每一辆“车”(数据包)看:你从哪儿来?要去哪儿?带了什么东西?合不合规矩?不合规矩就拦下来。

咱们日常上网、发邮件、访问内部系统,都要经过它。没有防火墙,就等于大门敞开,谁都能进。以前公司小的时候,可能一台简单的软件防火墙就够了;现在业务大了,远程办公、供应链系统、云数据库全连着,不升级可不行。

我见过不少同事以为“防火墙就是装个杀毒软件”——错啦!防火墙是网络层面的守护神,杀毒软件是电脑里的保镖,两者配合才完美。下面咱们一个个类型拆开聊。

类型一:包过滤防火墙

这是防火墙的老祖宗,20世纪80年代就有了。工作原理超级直白:它只看数据包的“表面信息”——源IP、目的IP、端口号、协议类型(TCP还是UDP)。就像门卫只看身份证上的姓名和照片,不问你来干嘛。

举个例子:公司政策是“只允许80端口的HTTP流量进来”,包过滤防火墙就一条规则:看到端口不是80的,一律挡!速度快、资源占用少,适合小型网络或者边缘防护。

但它有个大毛病:不记账。它不记得上一个包跟你现在这个包是不是同一拨人。比如黑客伪造IP,它可能就放行了;或者一个正常连接突然变坏,它也看不出来。

打个比方:门卫只认身份证号码,不管你是不是偷了别人的证件进来。咱们公司早期用过这种(老思科PIX系列),配置简单,但现在单独用已经不够了。

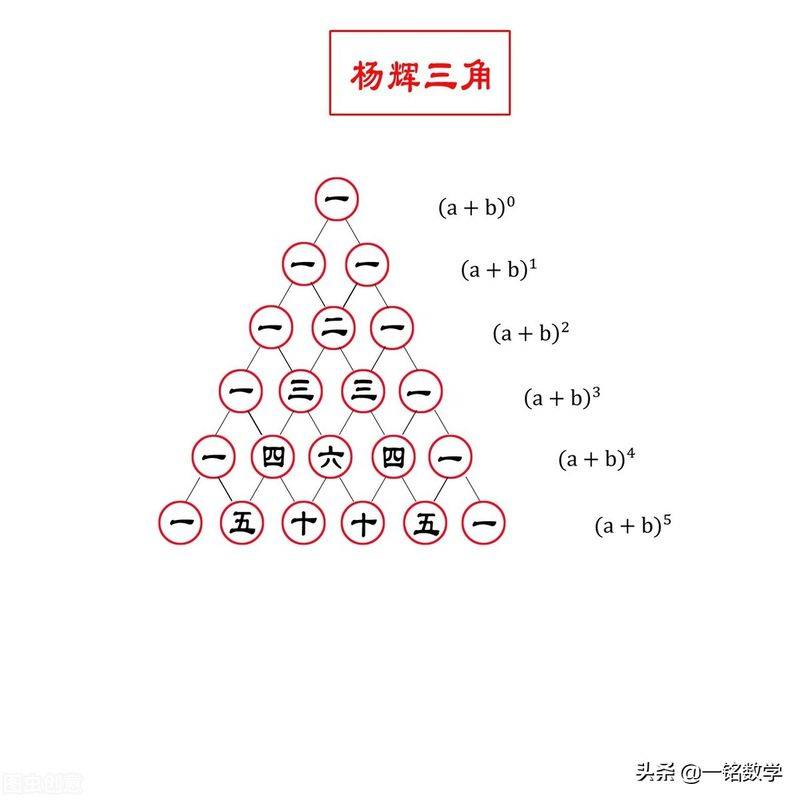

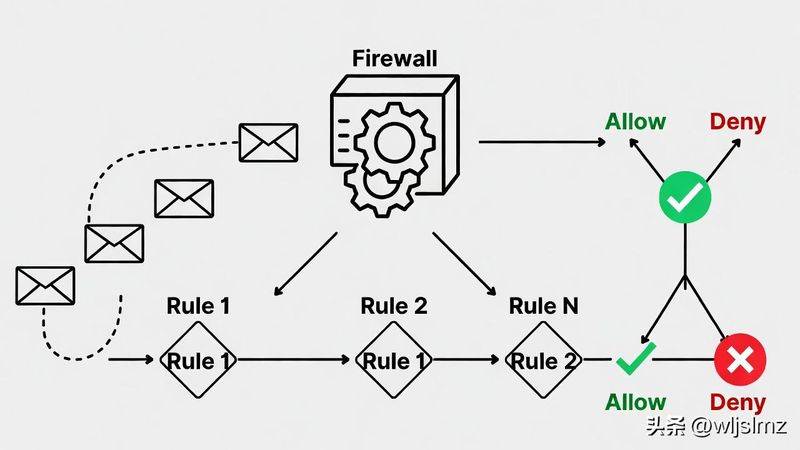

看这张图,就是典型的包过滤流程:数据包一来,先匹配第一条规则,行就放,不行就继续下一条,最后默认拒绝。超级清晰对吧?

优点:便宜、快、部署简单。

缺点:安全级别低,容易被绕过。

咱们公司现在还在边缘路由器上留着一些包过滤规则,当第一道粗筛。

类型二:状态检测防火墙

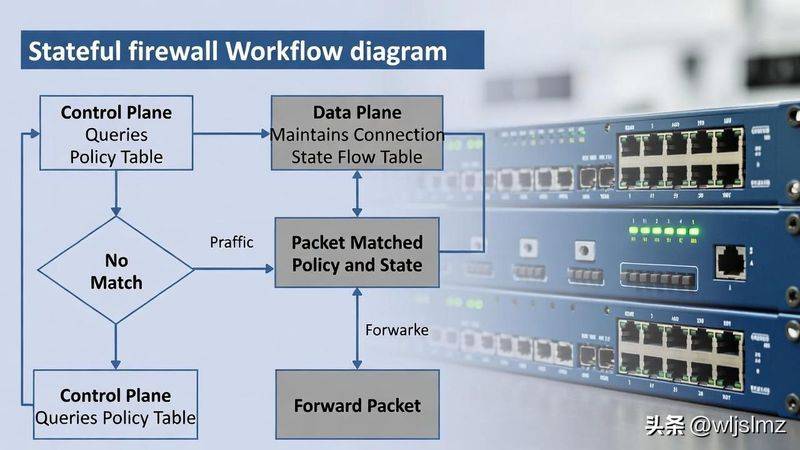

20世纪90年代中期进化出来的,比包过滤聪明多了。它不光看表面,还会建立一个“连接状态表”,记录这个会话是从哪儿发起的、现在进行到哪一步了。

比如你从公司电脑访问百度:防火墙记下来“这是内部发起的TCP连接,端口80,状态是ESTABLISHED(已建立)”。外面想反向连进来?门都没有!除非是你主动发起的回复包。

这就厉害了,能防SYN洪水攻击、IP欺骗啥的。咱们现在主流的硬件防火墙,大多都带状态检测功能。

我给新同事演示过:用Wireshark抓包,状态防火墙会显示“已跟踪的连接:12345”,一目了然。比包过滤安全多了,但它还是只看传输层(第4层),不关心你到底在用什么App。

这张图把状态检测的流程画得明明白白:控制平面查策略表,数据平面维护流表,匹配了才放行。看完是不是觉得“哦,原来是这么记账的”?

优点:安全提升很大,性能还不错。

缺点:对应用层攻击无感(比如SQL注入)。

咱们公司核心区基本都用状态检测当主力,配合ACL规则,稳得很。

类型三:应用层代理防火墙(和电路层)

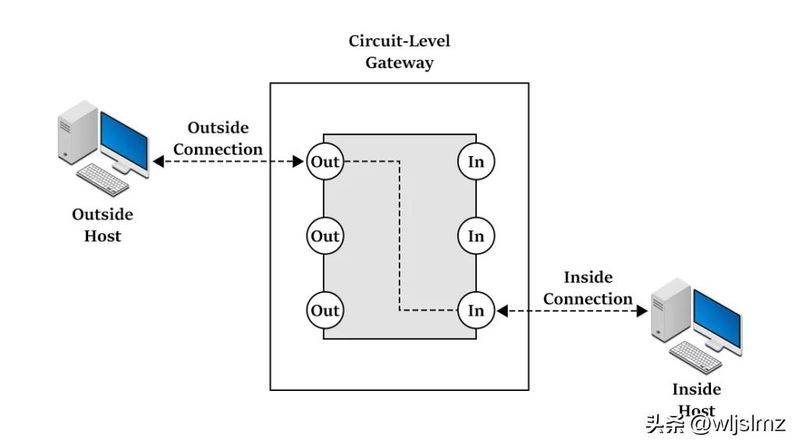

这俩经常被放在一起说,因为它们都工作在更高层。

应用层代理:直接充当中间人。你想访问外部网站?先把请求发给代理防火墙,它替你去访问,再把结果转给你。整个过程,外部根本看不到你的真实IP和内部网络。

就像你让秘书帮你去外面谈生意,别人只知道秘书,不知道你。超级适合控制员工上网行为——比如只允许访问公司白名单网站,或者过滤敏感内容。

电路层网关:稍微简单点,它只在TCP连接建立的时候验证一下,之后就透明传输。不关心内容,只管“电路”是否合法。

缺点呢?速度会慢一点,因为要“转一手”;配置也复杂,需要为每个应用单独写代理程序。现在纯应用代理用得少了,但很多NGFW里还保留了代理功能。

看看这张电路层网关的图:外面主机和里面主机中间隔着一个“灰色盒子”,连接通过In/Out端口建立,超级形象!

我以前在小公司用过Squid代理防火墙,员工刷淘宝直接被挡,省了多少带宽啊哈哈。

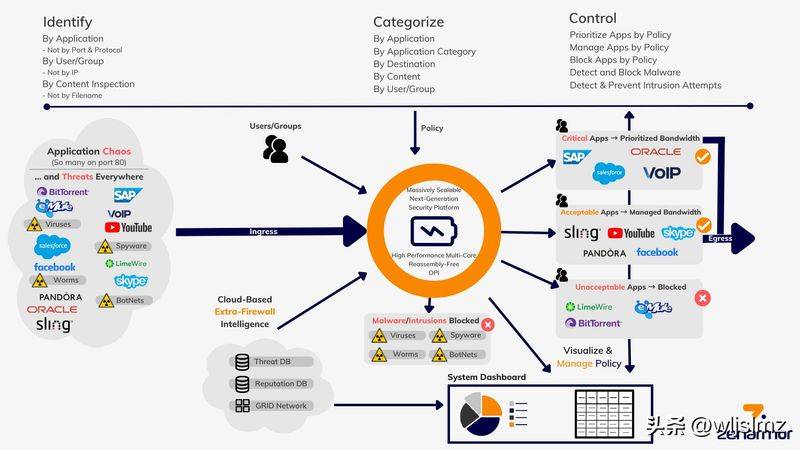

类型四:下一代防火墙(NGFW)

这就是咱们公司主力在用的!2010年后兴起,集大成者。它不仅干前面所有的事,还多了“深度包检测(DPI)”、入侵防御(IPS)、应用识别、用户身份控制、威胁情报云同步。

简单说:它能认出你用的是微信还是钉钉,不是光看端口80;能根据员工工号决定谁能访问财务系统;还能实时拉取全球病毒库,自动拦住零日攻击。

举个真实案例:去年咱们遇到一次勒索软件风险,NGFW的沙箱功能直接把可疑文件扔到云里分析,提前拦截了!要换成老式防火墙,早就中招了。

NGFW最大的亮点是“应用层+用户层+情报层”三合一。配置界面也友好,拖拖拽拽就能搞定策略。

这张图把NGFW的层层防护画得清清楚楚:从应用识别到威胁情报,再到用户控制,一目了然。看完你就会明白为什么它叫“下一代”。

优点:安全最强、功能最全、可视化强。

缺点:贵、需要定期更新威胁库、学习曲线稍陡。

咱们公司主干和分支机构全上了Palo Alto和Fortinet的NGFW,配合集中管理平台,运维轻松多了。

除了软件类型,还有硬件、软件、云防火墙的区别

防火墙不光看“怎么检查”,还得分“长啥样”。

硬件防火墙:专用盒子,插在机房机柜里。性能强、抗攻击能力猛,适合大流量环境。咱们机房里那几台银白色的大家伙,就是这个。

瞧这几台叠在一起的硬件防火墙,多霸气!端口一堆,散热风扇呼呼响,扛得住几G的流量。

软件防火墙:装在服务器或虚拟机上,比如iptables、Windows防火墙。便宜、灵活,但性能靠主机,适合测试环境或小型分支。

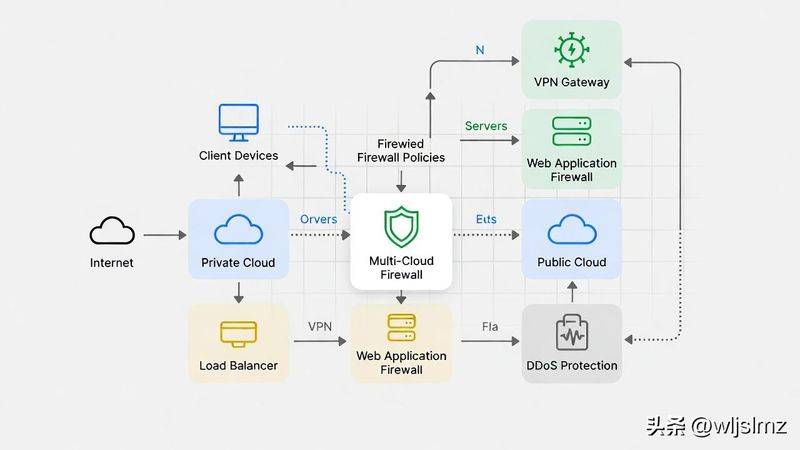

云防火墙:完全在云上跑,比如AWS WAF、Azure Firewall、Google Cloud Armor。按使用量付费,自动扩容,完美匹配咱们现在的混合云架构。远程办公员工从家里连云资源,走云防火墙就行。

这张云防火墙部署图,展示了多云、多地域的防护,超适合咱们现在这种“办公室+在家+出差”的模式。

这么多类型,怎么选?看公司规模:10人小团队,软件包过滤+状态检测就够;50人以上,必须上NGFW。看业务场景:有Web应用多,就要WAF功能;远程办公多,云防火墙优先。看预算和运维:硬件贵但稳,云的省心但要信任供应商。咱们公司是“NGFW硬件为主 + 云WAF为辅”,效果拔群。

最后,别忘了定期审计规则、更新固件、做渗透测试。防火墙再牛,也要人来管!